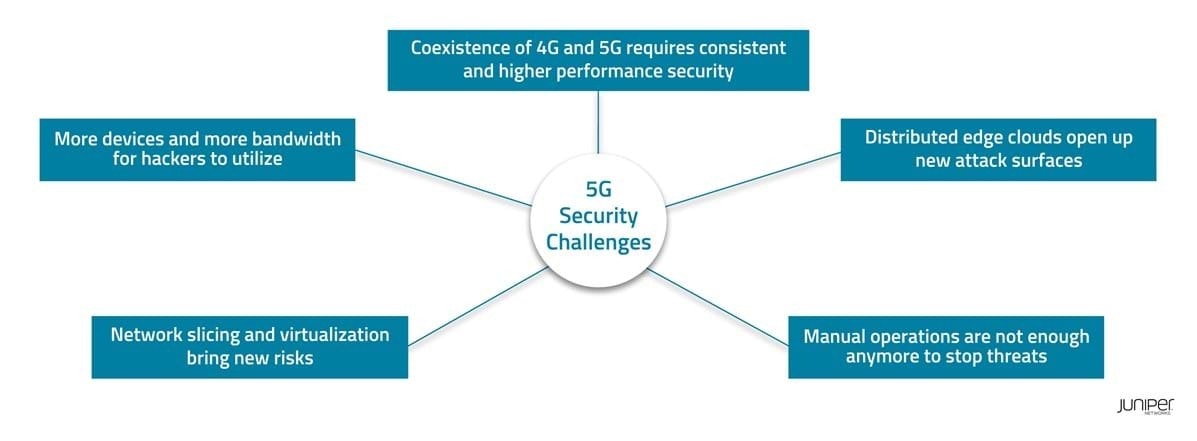

Jedną z głównych zalet sieci 5G mogą być nowe możliwości uzyskiwania dochodów przez operatorów. Jednak wzrost wydajności, zmiany w architekturze sieci i związana z nimi konieczność wdrożenia nowych technologii przekładają się w dużym stopniu na kwestie związane z bezpieczeństwem. Jakie są najważniejsze wyzwania w zakresie bezpieczeństwa, którym operatorzy będą musieli sprostać, by zapewnić sukces usług 5G oraz ograniczyć związane z nimi zagrożenia?

W zeszłym roku wspomnieliśmy w jednym z artykułów na naszym blogu, że rewolucja 5G zbliża się wielkimi krokami. Mieliśmy rację. W tym artykule zamierzamy skupić się na pięciu wyzwaniach związanych z bezpieczeństwem sieci 5G, na których powinni skupić się operatorzy.

1. Współistnienie sieci 4G i 5G wymaga spójnych rozwiązań w zakresie bezpieczeństwa oferujących większą wydajność

Podobnie jak to miało miejsce w przypadku sieci 4G, przejście na nową technologię nie nastąpi w ciągu jednego dnia. W praktyce sieci 5G będą rozwijać się niejako obok dotychczasowych rozwiązań stopniowo w przeciągu najbliższej dekady. Innymi słowy, obie technologie będą współistnieć jeszcze przez długi czas. Stopniowemu przechodzeniu z sieci 4G LTE na 5G NSA (Non-Stand Alone) będzie towarzyszył wzrost przepustowości spowodowany wprowadzeniem nowych stacji przekaźnikowych gNodeB. Wzrost przepustowości wynikający z zastępowania stacji 4G eNodeB stacjami 5G gNodeB spowoduje znaczący wzrost wymagań dotyczących wydajności i skali, którym obecna infrastruktura bezpieczeństwa może nie sprostać. Oznacza to także konieczność wprowadzenia jednolitych oraz spójnych procedur bezpieczeństwa, a także wykrywania i zwalczania zagrożeń w obu współistniejących sieciach.

2. Hakerzy wykorzystają większą przepustowość sieci i większą liczbę urządzeń

Wprowadzenie na szeroką skalę sieci 5G będzie skutkowało około 10–100-krotnym zwiększeniem liczby podłączonych urządzeń, które będą dysponowały łączami o wyższej szybkości i większej przepustowości. To doskonała wiadomość dla konsumentów i przedsiębiorstw. Nie możemy jednak zapominać o tym, że hakerzy również zamierzają korzystać z tych nowych możliwości. Wiele urządzeń Internetu rzeczy (IoT) charakteryzuje się niedostatecznym poziomem bezpieczeństwa, w związku z czym szybko staną się celem dla hakerów, którzy wykorzystają je w swoich atakach. Dzięki większej dostępnej przepustowości hakerzy będą w stanie generować potężniejsze ataki DDoS w celu zakłócenia działania sieci oraz usług dowolnej organizacji.

3. Architektura rozproszonych chmur otworzy nowe możliwości ataków

Architektura rozproszonych chmur brzegowych (egde cloud) stanowi rozwinięcie koncepcji chmur obliczeniowych, umożliwiając przeniesienie hostingu aplikacji i przetwarzania danych ze scentralizowanych centrów danych na brzeg sieci, gdzie wytwarzane są dane. W tej nowej architekturze łączność IP zakończy się w sieci brzegowej operatora, jeśli ten nie wdroży stosownych mechanizmów bezpieczeństwa, takich jak szyfrowanie czy zapory sieciowe. W rezultacie węzły chmury brzegowej mogą być podatne na spoofing, podsłuchiwanie i inne ataki z publicznego Internetu. Istnieje również bardzo duże prawdopodobieństwo, że niektóre aplikacje dostarczane przez zewnętrznych dostawców będą działały na platformach fizycznych obsługujących również wirtualne funkcje sieciowe, zwiększając w ten sposób ryzyko wyczerpania zasobów aplikacji wymaganych do obsługi funkcji sieciowych lub umożliwiając hakerom dostęp do platformy w celu jej infiltracji.

4. Technologie plasterkowania sieci (network slicing) niosą ze sobą nowe zagrożenia

Plasterkowanie sieci (network slicing) to specyficzna forma wirtualizacji, która umożliwia działanie wielu sieci logicznych na bazie współdzielonej fizycznej infrastruktury sieciowej. Dzięki takiemu rozwiązaniu operatorzy sieci mogą dzielić swoje zasoby sieciowe w taki sposób, by zaspokoić potrzeby różnorodnych grup użytkowników. W związku z tym warto wziąć pod uwagę, jak dobrze poszczególne warstwy wirtualizacji i plastry sieci są od siebie odseparowane. Czy jeśli haker będzie w stanie zaatakować plaster charakteryzujący się niższym bezpieczeństwem, będzie także w stanie wpłynąć na pozostałe plastry? Czy jeśli określony użytkownik lub określony plaster padną ofiarami złośliwego oprogramowania, inni będą mieli się czego obawiać?

5. Ręczne działania nie wystarczą już do powstrzymania zagrożeń

Niejednorodność i złożoność infrastruktury 5G będzie wymagała wdrożenia rozwiązań w zakresie bezpieczeństwa na wielu poziomach – plastrów, usług i zasobów, w wielu domenach. Konieczne będzie także zapewnienie bezpieczeństwa scentralizowanych i rozproszonych, fizycznych i wirtualnych środowisk. W przypadku technologii poprzednich generacji ręczne działania w celu zwalczania zagrożeń sprawdzały się jako rozwiązanie. Nowe technologie związane z sieciami 5G oraz fakt, że krajobraz zagrożeń zmienia się nieustannie wraz ze wzrostem liczby, szybkości i wyrafinowania ataków, sprawiają, że ręczna obrona sieci przestaje być możliwa. Pojawia się konieczność całkowitej automatyzacji rozwiązań w zakresie bezpieczeństwa – wykrywania i zwalczania zagrożeń, a także zapewniania widoczności całych sieci.

Podsumowanie wyzwań w zakresie bezpieczeństwa sieci 5G

Technologia 5G zmieni świat, jednak by umożliwić skuteczne świadczenie usług w erze chmury, sieci 5G i sztucznej inteligencji, konieczne jest zapewnienie ich bezpieczeństwa. Dlatego operatorzy muszą uważnie planować swoje strategie bezpieczeństwa i uwzględniać je w planach rozwoju sieci 5G. Przedstawione w artykule wyzwania stanowią dobry punkt wyjścia do przeprowadzenia analiz.

Chcesz dowiedzieć się więcej na ten temat?

Nasi eksperci i opiekunowie handlowi są do Twojej dyspozycji. Zostaw swoje dane, a my wkrótce się z Tobą skontaktujemy.